PAGAR SEGURAMENTE CON:

CERTSUPERIOR: CELEBRANDO 20 Años Con LA ConfianZa De Las Mejores Marcas

PARA Comprar Soluciones de seguridad digitales, NO HAY MEJOR.

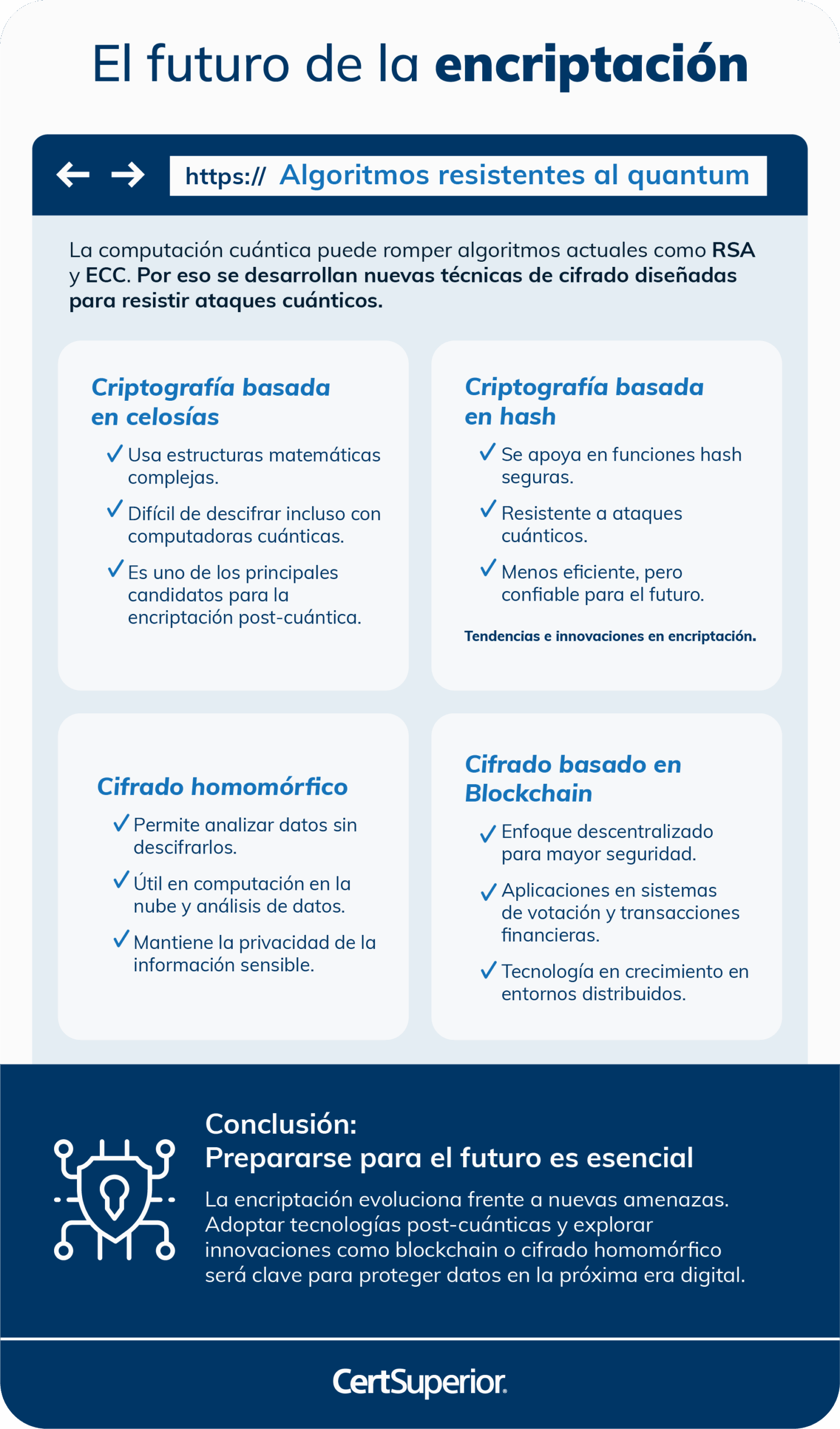

La seguridad digital depende en gran medida de los algoritmos de encriptación, ya que convierten la información sensible en datos inaccesibles para terceros no autorizados.

Gracias a ellos es posible proteger desde transacciones en línea hasta comunicaciones corporativas y datos personales, garantizando privacidad y confianza en un entorno cada vez más conectado.

En este artículo exploraremos los principales tipos de algoritmos de encriptación, sus características y aplicaciones, para comprender cómo funcionan y por qué son fundamentales en la protección de la información.

Un algoritmo criptográfico es un conjunto de operaciones matemáticas y lógicas diseñado para cifrar y descifrar información, con el fin de proteger la confidencialidad, integridad y autenticidad de los datos. Son la base de la seguridad en sistemas informáticos, redes y comunicaciones.

Este tipo de operaciones pueden ayudar en:

Firmas digitales: validan la autenticidad e integridad de documentos y mensajes.

Funciones hash: generan un valor único a partir de los datos de entrada, usado en contraseñas, certificados digitales y verificación de integridad.

Protocolos de seguridad: forman la base de sistemas como TLS (para navegación segura) y VPN (para comunicaciones privadas).

Existen 3 tipos principales de algoritmos, y a continuación vamos a conocerlos.

El cifrado simétrico utiliza una sola clave para cifrar y descifrar datos, es rápido y eficiente, por lo que se emplea en el cifrado de grandes volúmenes de información, siempre que exista un canal seguro para compartir la clave.

El Estándar de Cifrado de Datos (DES), creado en los años 70 por IBM, fue pionero en la criptografía moderna. Sin embargo, su clave de 56 bits lo hace vulnerable a ataques de fuerza bruta, por lo que hoy está en desuso.

El Triple DES (3DES) reforzó a DES aplicando el mismo algoritmo tres veces consecutivas. Aumentó la seguridad, pero es más lento y actualmente se considera obsoleto frente a alternativas como AES.

El Estándar de Cifrado Avanzado (AES) es el algoritmo más utilizado hoy en día por su seguridad y eficiencia. Ofrece claves de 128, 192 y 256 bits, adaptándose a distintos niveles de protección.

Blowfish destaca por su simplicidad y rapidez, usa bloques de 64 bits y permite claves de 32 a 448 bits, lo que lo hace flexible. Es común en la encriptación de archivos y aplicaciones de software que requieren alta velocidad.

Twofish, sucesor de Blowfish, trabaja con bloques de 128 bits y ofrece gran seguridad y flexibilidad.

El cifrado asimétrico, o de clave pública, usa dos claves diferentes: una pública para cifrar y una privada para descifrar. Esto elimina la necesidad de compartir una sola clave, lo que mejora la seguridad.

El algoritmo RSA (Rivest-Shamir-Adleman) es uno de los más utilizados en criptografía asimétrica. Maneja claves de 1024 a 4096 bits y asegura que solo el destinatario con la clave privada pueda descifrar el mensaje.

La Criptografía de Curva Elíptica (ECC) ofrece alta seguridad con claves más pequeñas, lo que reduce el consumo de recursos. Es ideal para dispositivos móviles y sistemas IoT, donde la eficiencia es prioritaria.

El Diffie-Hellman no cifra directamente los mensajes, sino que permite a dos partes establecer una clave compartida de forma segura. Esa clave luego se usa con algoritmos simétricos para proteger la comunicación.

El Algoritmo de Firma Digital (DSA) se emplea para validar la autenticidad de mensajes y documentos. Garantiza que la información no haya sido alterada y, combinado con funciones hash como SHA, confirma la legitimidad de software y archivos en entornos regulados.

El cifrado híbrido combina lo mejor de ambos mundos: la velocidad del cifrado simétrico y la seguridad del asimétrico. Se usa el cifrado asimétrico para intercambiar claves de manera segura y el simétrico para transmitir datos de forma rápida, logrando un equilibrio entre rendimiento y protección.

TLS (Transport Layer Security), antes conocido como SSL, es el protocolo estándar para proteger la información en Internet. Usa cifrado asimétrico para crear la conexión segura y cifrado simétrico para transferir los datos.

PGP (Pretty Good Privacy) es ampliamente utilizado en el cifrado de correos electrónicos y archivos. Combina algoritmos asimétricos para compartir claves y simétricos para proteger la información, asegurando que sólo el destinatario autorizado pueda leer el contenido.

Característica | Cifrado por bloques | Cifrado de flujo |

Cómo funciona | Cifra los datos en bloques de tamaño fijo (ej. 128 bits en AES). | Cifra los datos bit a bit o byte a byte en un flujo continuo. |

Ventajas | Mayor seguridad; introduce redundancia que ayuda a prevenir ataques. | Más rápido y eficiente para transmisiones en tiempo real. |

Aplicaciones | Uso general en almacenamiento, bases de datos y comunicaciones seguras. | Ideal para voz, video y transmisión en vivo. |

Ejemplos | AES (Estándar de Cifrado Avanzado). | RC4 (ya obsoleto por vulnerabilidades). |

Seguridad | Considerado más seguro y confiable en la mayoría de escenarios. | Menos seguro si no se implementa correctamente. |

Los algoritmos de cifrado son la base de la seguridad digital, y los certificados SSL son la herramienta que los lleva a la práctica para proteger datos y generar confianza.

En CertSuperior, ofrecemos certificados de DigiCert, una de las autoridades de certificación más reconocidas a nivel mundial, que garantiza los más altos estándares de cifrado y seguridad.

Ya sea para resguardar información personal, transacciones en línea o comunicaciones sensibles, contar con un certificado SSL de DigiCert a través de CertSuperior te brinda la protección que necesitas y la confianza que tus usuarios esperan.

PAGAR SEGURAMENTE CON:

CERTSUPERIOR: CELEBRANDO 20 Años Con LA ConfianZa De Las Mejores Marcas

PARA Comprar Soluciones de seguridad digitales, NO HAY MEJOR.